El abuso de aplicaciones de confianza en sistemas Windows crece un 51%, según el último informe de Sophos

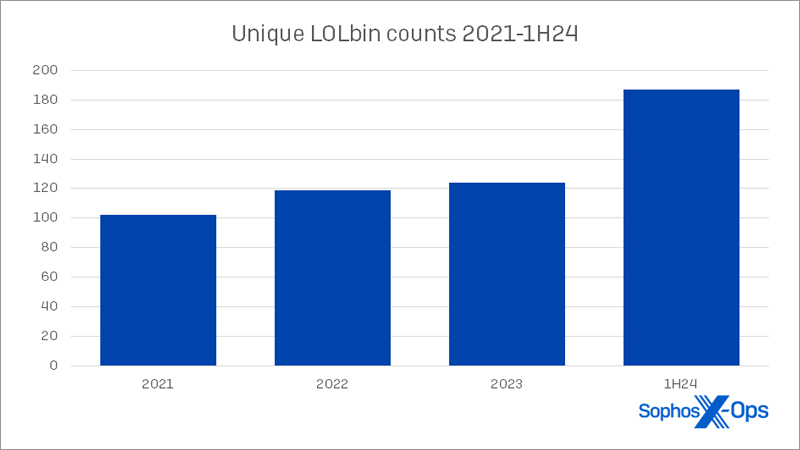

El informe 'The Bite from Inside: The Sophos Active Adversary Report' revela que los atacantes están aprovechando aplicaciones y herramientas de confianza en Windows para realizar exploraciones en los sistemas y mantener la persistencia. Cuando se compara con 2023, Sophos ha detectado un aumento del 51% en el abuso de estos ataques, denominados living off the land o LOLbins. Desde 2021, este aumento ha sido de un 83%.

Entre los 187 LOLbins únicos de Microsoft detectados en la primera mitad del año, la aplicación de confianza de la que más se abusó fue el Protocolo de Escritorio Remoto (RDP). De los casi 200 casos de IR analizados, los atacantes abusaron de RDP en el 89% de ellos. Este predominio continúa una tendencia observada por primera vez en el Active Adversary Report 2023, en el que el abuso de RDP fue frecuente en el 90% de todos los casos de IR investigados.

Además, el informe ha descubierto que, a pesar de que el gobierno interrumpió la actividad del sitio web principal de filtraciones y la infraestructura de LockBit en febrero, LockBit ha sido el grupo de ransomware con más ataques detectados, representando aproximadamente el 21% de las infecciones en la primera mitad de 2024.

Otras conclusiones clave del último Active Adversary Report:

- Causa principal de los ataques: continuando con una tendencia que se observó por primera vez en el Active Adversary Report for Tech Leaders, las credenciales comprometidas siguen siendo la causa principal de los ataques, representando el 39% de los casos. Sin embargo, este porcentaje es inferior al 56% observado en 2023.

- Las brechas en la red dominan el MDR. Al examinar únicamente los casos del equipo de MDR de Sophos, las brechas en la red fueron el incidente dominante con el que se enfrentó el equipo.

- Los tiempos de permanencia son más cortos para los equipos MDR. En los casos del equipo de Incident Response de Sophos, el tiempo de permanencia (el tiempo que transcurre desde que se inicia un ataque hasta que se detecta) se ha mantenido en aproximadamente ocho días. Sin embargo, con MDR, el tiempo medio de permanencia es de sólo un día para todos los tipos de incidentes y de sólo tres días para los ataques de ransomware.

- Los servidores de Active Directory más frecuentemente comprometidos se acercan al final de su vida útil. Los atacantes comprometieron con mayor frecuencia las versiones de servidor 2019, 2016 y 2012 de Active Directory (AD). Estas tres versiones ya no son compatibles con Microsoft, el paso previo a que lleguen al final de su vida útil (EOL) y sean imposibles de parchear sin el soporte de pago de Microsoft. Además, el 21% de las versiones de servidor de AD comprometidas ya eran EOL.