Resumen amenazas julio 2022: Continuas campañas de phishing

Durante estos últimos años hemos observado cierta evolución en el phishing dirigido a empresas para tratar de hacerlo más creíble, y los consejos que se daban hace no tanto y que consistían en revisar el remitente o la redacción del mensaje ya no sirven en muchos casos actuales de suplantación de identidad.

De esta forma vemos que algunos delincuentes preparan con detalle sus campañas, tratando de imitar servicios legítimos de almacenamiento de ficheros o utilizando plantillas genéricas. A pesar de esto, la sencillez sigue estando muy presente en las campañas que se han observado durante las últimas semanas, lo que demuestra que queda mucho trabajo por hacer para evitar que los usuarios caigan en este tipo de trampas.

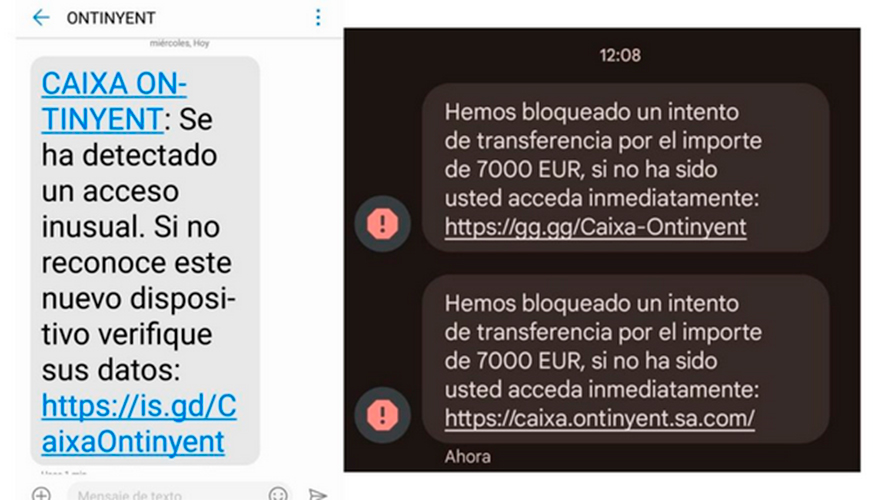

Durante el último mes hemos vuelto a comprobar que los casos de phishing bancario no solamente se dirigen a las grandes entidades, sino que incluso los clientes de las cajas de ahorros más modestas también pueden ser objetivo de una campaña de phishing dirigida a ellos. Tal fue el caso del phishing analizado a final de mes y que suplantaba la identidad de Caixa Ontinyent, entidad regional con presencia casi exclusiva en la Comunidad Valenciana.

Pero, además, los delincuentes saben aprovechar la fama de sitios webs que se usan, precisamente, para revisar si nuestros correos o credenciales se han visto afectados en alguna filtración. El caso más destacado ha sido el del sitio web fraudulento que se hacía pasar por 'Have I been pwned', todo un referente a la hora de revisar filtraciones de datos personales.

Caixa Ontinyent también ha sufrido un caso de phishing bancario.

El spyware no cesa

Si hay una amenaza relacionada con el robo de información que no ha dejado de estar presente en los últimos meses, esta es, sin duda, la protagonizada por malware como las herramientas de control remoto maliciosas (o RAT por sus siglas en inglés). Son numerosas las campañas protagonizadas por estas herramientas que permiten a los delincuentes recopilar credenciales almacenadas en aplicaciones de uso cotidiano como navegadores de Internet, clientes de correo, clientes FTP o VPNs, entre otras.

Para conseguir su objetivo, los delincuentes utilizan todo tipo de gancho a la hora de convencer a sus víctimas para que abran los ficheros adjuntos o pulsen sobre los enlaces proporcionados en el cuerpo del mensaje. Entre estos asuntos encontramos las ya clásicas facturas o avisos de notificación de la Agencia Tributaria, además de otros más rebuscados como supuestos currículums o incluso reservas vacacionales de última hora.

Además, los troyanos bancarios siguen buscando nuevas víctimas y, concretamente, el troyano Mekotio ha estado especialmente activo durante las últimas semanas. Los delincuentes detrás de esta insistente amenaza que ya lleva más de dos años afectando a usuarios españoles siguen utilizando plantillas conocidas como el de la supuesta factura electrónica pendiente, pero también alguna más neutra solicitando un Contacto urgente.

Otras amenazas

Aun con la pérdida de valor experimentado por las criptomonedas durante los últimos meses, los fraudes y estafas relacionados con ellas no han dejado de producirse durante el pasado mes de julio. Uno de los más relevantes fue el que, aprovechando la imagen de tenistas famosos como Rafa Nadal, se dedicaba a propagar enlaces a vídeos de Youtube con declaraciones de estos tenistas tras el torneo de Wimbledon supuestamente relacionadas con inversiones en criptoactivos, pero que, en realidad, se descargaban un spyware.

Los investigadores de ESET descubrieron el mes pasado una nueva amenaza dirigida a usuarios de macOS, bautizada como CloudMensis y con la finalidad de espiarlos mediante la recopilación de información de sus equipos, el robo de documentos y registrando las pulsaciones de teclas. Su distribución fue bastante limitada, por lo que podríamos estar ante un nuevo caso de espionaje de objetivos muy seleccionados y que además utiliza exclusivamente los servicios de almacenamiento en la nube pública para comunicarse constantemente con sus operadores.