Retos de ciberseguridad del coche conectado

En la actualidad, el vehículo no solo nos permite desplazarnos de un punto geográfico a otro, sino que nos facilita el acceso a una serie de servicios cuyo fin último es incrementar la seguridad vial, hacer más fluido el tráfico, lograr una conducción más eficiente desde el punto de vista energético y mejorar la experiencia del usuario, al facilitar el acceso a contenidos y entretenimiento. Sin embargo, todos estos avances se vuelven una anécdota cuando nos damos cuenta que son tan rápidos que no nos permiten analizar correctamente las necesidades y requisitos de seguridad, ni valorar los riesgos de manera global

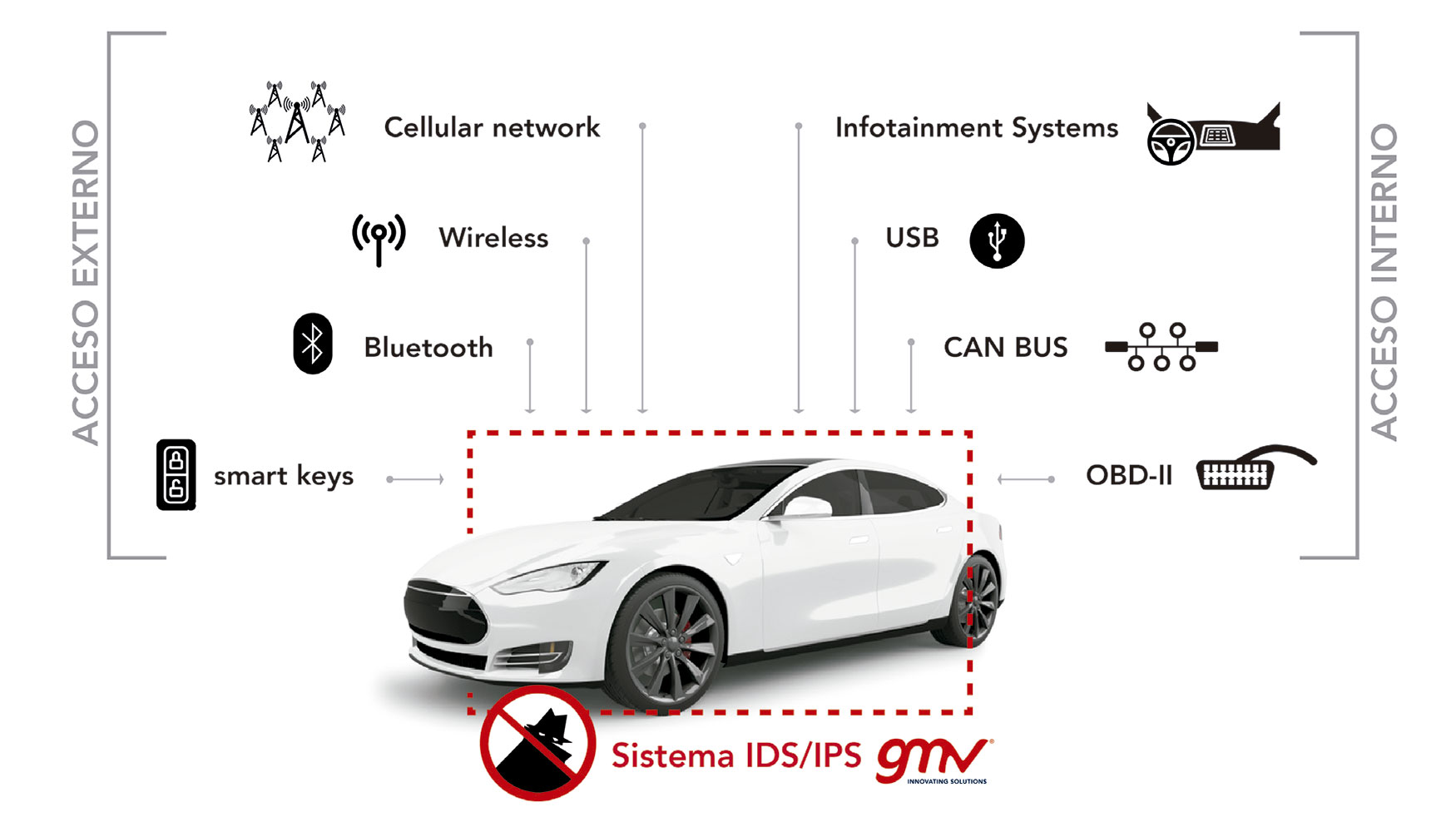

Estos elementos, que hacen que estemos conectados y disfrutemos de todas estas ventajas y comodidades, son oportunidades para que los ciberatacantes puedan vulnerar desde dentro o fuera el vehículo. Por este motivo es de suma importancia que tanto los fabricantes de vehículos, como los diseñadores de sistemas y de software tengan conciencia de estos riesgos, y tomen medidas lo antes posible. Serán necesarios nuevos estándares de seguridad, nuevas normativas, así como el desarrollo de soluciones de monitorización y prevención lo suficientemente eficaces.

La complejidad de la infraestructura del vehículo se ve afectada cuando los fabricantes de automóviles introducen nuevas funcionalidades de conectividad.

Recientemente, Ponemon Institute ha publicado un estudio (Securing the Modern Vehicle) en el que describe los principales retos de seguridad organizativos, técnicos, de pruebas y de la cadena de suministro a los que se enfrenta la industria del automóvil, comparado con el nivel de desarrollo tecnológico.

Entre sus hallazgos clave:

- La seguridad del software no está a la par de la tecnología

- El software en la cadena de suministro presenta un riesgo importante

- Los vehículos conectados tienen problemas de seguridad únicos

A medida que la presencia de los vehículos conectados aumenta en nuestro entorno, se incrementa el número de conexiones a sistemas que han de trabajar de manera conjunta. Y en el caso de los vehículos autónomos, se está acelerando el incremento de la conectividad entre ellos mismos, intercambiándose información. Asimismo, la complejidad de la infraestructura del vehículo se ve afectada cuando los fabricantes de automóviles introducen nuevas funcionalidades de conectividad.

Cada nuevo servicio de un vehículo conectado se convierte en un potencial vector de ataque para los ciberdelincuentes.

Aunque el número de incidentes no es alarmante, el impacto de estos puede traer asociado un daño económico y en ocasiones un riesgo para la vida de las personas. Actualmente la mayoría de los ataques registrados están relacionados con las vulnerabilidades de los sistemas de llave inalámbrica, acceso pasivo a vehículo (Passive Keyless Entry), ataques a una estación de retransmisión (Relay Station Attacks) ysuplantación (spoofing) de los sistemas de navegación por satélite.

Los atacantes están cada vez más familiarizados con los componentes de los vehículos conectados y autónomos y las herramientas que permiten explotar sus vulnerabilidades.

Cada nuevo servicio de un vehículo conectado se convierte en un potencial vector de ataque para los ciberdelincuentes.

Algunos datos relevantes que reflejan la situación actual:

- En el 21.4% de los ataques, se accedió al vehículo conectado de manera remota mediante ataques a servidor (servidores de control telemático, servicios de movilidad inteligente, websites de los OEMs y otros).

- El 8% de los ataques son entradas a los vehículos sin llave, en los que es posible entrar sin utilizar una llave para desbloquear la puerta o arrancar el vehículo.

- El 8% de los ataques se realizan contra aplicaciones móviles de los OEMs (Original Equipment Manufacturer) que permiten a los propietarios de los vehículos adquirir el control de diferentes funcionalidades del vehículo de manera remota, facilitarle la accesibilidad y el uso del mismo. En este caso, los delincuentes atacan la aplicación y realizan ingeniería inversa para dejar vulnerabilidades al descubierto que les permiten acceder al vehículo.

- El 5% de los ataques se realiza a través del puerto OBD (On Board Diagnostics), lo que implica tener un acceso físico al vehículo y a partir de ahí, se puede robar el vehículo o inyectar mensajes maliciosos en el bus CAN (Controller Area Network) para manipular el comportamiento del vehículo, por ejemplo.

Aún nos quedan unos años para que nuestro parque móvil cuente con un aceptable nivel de ciberseguridad, incorporando las medidas de protección desde el diseño security by desig y pudiendo actualizar las versiones y parches a nivel particular, desde el propio teléfono móvil, ya que a día de hoy se están realizando esporádicamente cuando acudimos al taller oficial de la marca.

Tanto los fabricantes de automóviles, como las instituciones públicas (tanto a nivel europeo como a nivel de estado miembro), como las empresas privadas son conscientes de los riesgos que suponen las vulnerabilidades actuales, y están trabajando en cómo afrontar las amenazas a los sistemas conectados con soluciones y medidas de protección que aíslen los sistemas críticos para mitigar posibles ciberataques. Una necesidad indispensable y más aún con la llegada del 5G que abre un universo de ventajas en los ámbitos de la seguridad vial y del entretenimiento audiovisual a bordo del vehículo, que va a ser imparable.