España entre los países afectados por Gooligan, una nueva variante de malware que ha infectado más de un millón de cuentas de Google

Comunicaciones Hoy05/12/2016

Check Point Software Technologies anuncia que su equipo de investigadores de seguridad ha descubierto una nueva variante de malware que afecta a Android y que ha conseguido traspasar la seguridad de más de un millón de cuentas de Google, incluyendo la de usuarios españoles.

Esta nueva campaña, llamada Gooligan, rootea los dispositivos Android y roba las direcciones de email y tokens de autenticación almacenados. Con esta información, los ciberdelicuentes pueden acceder a los datos sensibles de los usuarios en Gmail, Google Photos, Google Docs, Google Play y G Suite.

España entre los 100 países más infectados

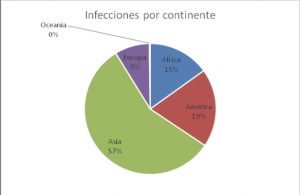

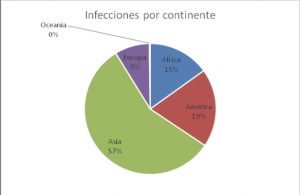

Cerca del 57% de todas las víctimas de Gooligan se encuentran en Asia, y alrededor del 9% en países europeos. España está entre los 100 países más infectados, con un total de 748 cuentas comprometidas.

Descubrimientos clave

Check Point ha compartido la información de esta campaña de forma inmediata con el equipo de seguridad de Google. Gracias a nuestro partnership con Check Point hemos podido trabajar juntos para entender y actuar ante este problema. Hemos tomado un gran número de medidas para proteger a nuestros usuarios de la familia de malware Ghost Push y para mejorar la seguridad de todo el ecosistema Android, explica Adrian Ludwig, director de seguridad de Android en Google. Entre otras acciones, Google ha contactado con los usuarios afectados y ha anulado sus tokens. También ha borrado de Google Play las apps asociadas con Ghost Push y ha añadido nuevas capas de protección a su tecnología de verificación de apps.

Check Point ofrece una herramienta online gratuita que permite a los usuarios de Android comprobar si han sido hackeados. Si tu cuenta ha sido expuesta, debes reinstalar completamente el sistema operativo de tu dispositivo. Este complejo proceso se llama flashear, y recomendamos apagar el terminal y contactar con un técnico certificado o con el proveedor del dispositivo para hacer el proceso, añade Shaulov.

Esta nueva campaña, llamada Gooligan, rootea los dispositivos Android y roba las direcciones de email y tokens de autenticación almacenados. Con esta información, los ciberdelicuentes pueden acceder a los datos sensibles de los usuarios en Gmail, Google Photos, Google Docs, Google Play y G Suite.

España entre los 100 países más infectados

Cerca del 57% de todas las víctimas de Gooligan se encuentran en Asia, y alrededor del 9% en países europeos. España está entre los 100 países más infectados, con un total de 748 cuentas comprometidas.

Descubrimientos clave

- La campaña infecta 13.000 dispositivos cada día, y es la primera en rootear cerca de un millón de terminales.

- Cientos de las direcciones de email robadas pertenecen a agentes del gobierno, instituciones educativas, entidades financieras y administraciones públicas.

- Gooligan ataca a terminales con Android 4 (Jelly Bean, KitKat) y 5 (Lollipop), que representan cerca del 74% del total de dispositivos Android utilizados en la actualidad.

- Una vez que los ciberdelincuentes se han hecho con el control del dispositivo, generan beneficios instalando apps maliciosas de Google Play y calificándolas en nombre del usuario.

- Gooligan instala cada día un mínimo de 30.000 aplicaciones en los dispositivos infectados, es decir, más de 2 millones desde el inicio de la campaña.

Check Point ha compartido la información de esta campaña de forma inmediata con el equipo de seguridad de Google. Gracias a nuestro partnership con Check Point hemos podido trabajar juntos para entender y actuar ante este problema. Hemos tomado un gran número de medidas para proteger a nuestros usuarios de la familia de malware Ghost Push y para mejorar la seguridad de todo el ecosistema Android, explica Adrian Ludwig, director de seguridad de Android en Google. Entre otras acciones, Google ha contactado con los usuarios afectados y ha anulado sus tokens. También ha borrado de Google Play las apps asociadas con Ghost Push y ha añadido nuevas capas de protección a su tecnología de verificación de apps.

Check Point ofrece una herramienta online gratuita que permite a los usuarios de Android comprobar si han sido hackeados. Si tu cuenta ha sido expuesta, debes reinstalar completamente el sistema operativo de tu dispositivo. Este complejo proceso se llama flashear, y recomendamos apagar el terminal y contactar con un técnico certificado o con el proveedor del dispositivo para hacer el proceso, añade Shaulov.