Entrevista a Carlos Ferro, vicepresidente de Thycotic para el Sudeste de Europa, Medio Oriente y África (SEEMEA)

La pandemia de la COVID-19 ha puesto en jaque al mundo en muchos aspectos provocando un cambio o, en su defecto, una aceleración de los procesos que se estaban llevando a cabo, tanto a nivel industrial como social, para poder hacer frente al nuevo escenario que nos espera. Hablamos con Carlos Ferro, vicepresidente de Thycotic para el Sudeste de Europa, Medio Oriente y África (SEEMEA), para que nos cuente cómo ha afectado esta crisis en materia de ciberseguridad y de gestión de la información, qué tendencias han llegado para quedarse y de qué manera puede ayudar Thycotic a las empresas a limitar el riesgo de seguridad que pueden sufrir ante el imparable aumento de los ciberataques.

Para comenzar, ¿podría resumir qué es Thycotic? ¿Cuál es la función primordial de la compañía?

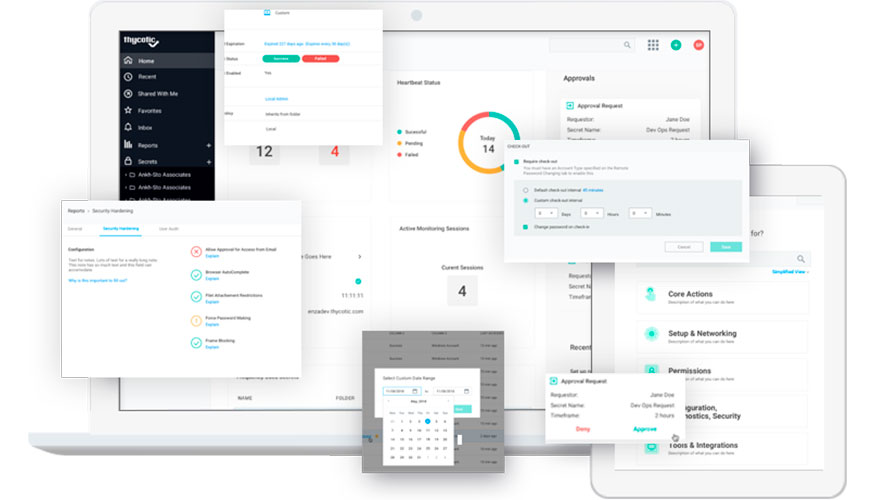

Thycotic es un proveedor líder de soluciones de gestión de accesos privilegiados (PAM) que desembarcó en España 2018 y, desde entonces, es la compañía de mayor crecimiento del sector en la gestión de accesos privilegiados. Actualmente, las herramientas de seguridad de Thycotic permiten a más de 10.000 organizaciones, desde pequeñas empresas hasta las incluidas en la lista Fortune 100, limitar el riesgo de las cuentas privilegiadas, implementar políticas de privilegios mínimos, controlar aplicaciones y demostrar su cumplimiento. De hecho, nuestra compañía ha crecido a tres dígitos en España y el Sur de Europa, ya que la gestión de acceso a cuentas privilegiadas es un sector emergente que se encuentra actualmente en pleno crecimiento. Cada vez existen más brechas de seguridad y ciberincidentes que se producen a través del robo de identidades con privilegios para acceder a las cuentas de servicio de una organización. Un problema que se agrava aún más si se trata de una infraestructura crítica.

¿Cuáles son los principales beneficios que obtienen las empresas con sus soluciones?

El valor de nuestras soluciones radica en la capacidad de gestión del ciclo de vida completo de las identidades privilegiadas, sea de personas, aplicaciones y/o dispositivos autónomos (IoT). Thycotic simplifica los procesos de integración con el entorno del cliente, para permitir la gestión total, priorizando productividad, flexibilidad y control. Al día de hoy, aumentar el nivel de seguridad de aquellas credenciales y/o identidades que gestionan información confidencial y crítica de una compañía requiere de soluciones como las nuestras. La estrategia de Thycotic se diferencia en la capacidad de acompañar a los clientes en cualquiera de los estadios en los que se encuentre su transformación digital y, a su vez, de adaptarse a todos los entornos, desde los que están completamente aislados y requieren autonomía sin acceso a redes públicas, hasta entornos 100% cloud. Por eso somos el único proveedor que garantiza todas sus funcionalidades 100% tanto en entornos on-premise o Cloud.

Esto se une a que, en el pasado trimestre, Thycotic adquirió el proveedor de soluciones de tecnología PAM, Onion ID, con lo que ampliamos nuestra oferta de productos y nos permite expandir nuestro alcance a nuevas soluciones para acceso Cloud, así como el acceso, de cada vez más, usuarios remotos. No en vano, Gartner nos acaba de incluir en su Magic Quadrant 2020 como líderes del sector PAM.

¿Qué tipo de organizaciones (pymes, grandes corporaciones ) contratan los servicios de Thycotic?

En Thycotic nos dirigimos a todos los sectores de la economía, desde las grandes multinacionales, a las pequeñas y medianas empresas. Hemos trabajado en desarrollar soluciones con un gran nivel de granularidad para poder satisfacer las necesidades de los diferentes tipos de organizaciones, reduciendo los tiempos de implantación, integración y puesta en marcha.

Thycotic está dirigida a todas aquellas compañías donde la información que se gestiona tiene un alto nivel de criticidad y el acceso a la misma deber ser segurizado.

En líneas generales, ¿cuál es su visión del panorama actual de la ciberseguridad?

La ciberseguridad refleja el dinamismo que existe en la gestión de la información. Todas las iniciativas de Transformación Digital, el uso de herramientas de machine learning, IoT, etc., deben llevar aparejadas una serie de medidas para asegurar el uso correcto de la información y su protección. Los entornos tecnológicos no dejan de cambiar: nuevas plataformas, on premise, hibridas o en la nube; así como la forma de acceder a los datos, (accesos remotos de trabajadores, pero también de socios y proveedores, etc.) y las identidades que interactúan con información crítica de la compañía, donde se incluyen cada vez más dispositivos autónomos, hace que los conceptos como el perímetro desaparezca y, en su lugar, aparezcan conceptos como ZeroTrust o SASE. Pero lo que sí se mantiene constante en todo este dinamismo es la relación entre los diferentes actores, la información y la necesidad de asegurar el uso correcto de la misma.

Servicio Secret Server de gestión de cuentas privilegiadas de Thycotic.

La identidad de estos actores, sean personas (empleados, proveedores, clientes), aplicaciones, dispositivos autónomos, la asignación de credenciales para el acceso a la información en tiempo y forma, sin perder flexibilidad para asegurar la agilidad del negocio, son los retos a los que nos enfrentamos. Por este motivo, Gartner identificó los proyectos de Gestión de Accesos Privilegiados, como prioridad #1 durante dos años consecutivos.

¿Considera que la imparable Transformación Digital y, sobre todo, la crisis de la COVID-19, ha propiciado una mayor concienciación empresarial sobre la importancia que cobra hoy en día la ciberseguridad debido al cambio global hacia el teletrabajo?

Creo que la concienciación ya existía, porque España ya estaba inmersa en el proceso de transformación digital de todos los sectores de nuestra economía. Pero lo que sí es cierto es que esta crisis ha acelerado muchos de esos procesos. Aquellas empresas que en España no estaban familiarizadas con el teletrabajo han tenido que implementar estas medidas de forma apresurada debido a los acontecimientos. Esto unido a que, según estudios recientes, somos el cuarto país del mundo que ha recibido el mayor número de ciberataques durante el confinamiento puede haber generado una mayor necesidad en las empresas. Los CISOs ya saben que deben adoptar unas medidas de ciberseguridad adecuadas para combatir los ciberataques, pero para eso es necesario invertir en la tecnología adecuada que permita evitar estos incidentes.

Como consecuencia de la actual crisis, ¿han percibido un aumento de la demanda de sus soluciones de seguridad por parte de las empresas?

Durante el segundo trimestre de este año, en Thycotic hemos experimentado un aumento de ventas de un 25% a nivel global, con respecto al año anterior, y contamos con más de 200 nuevos clientes. No podemos valorar si ha sido consecuencia de la actual crisis sanitaria, pero sí es cierto que existe una mayor concienciación de la necesidad de gestionar y controlar de forma adecuada las cuentas de acceso a los sistemas críticos, por ser una de las vías de acceso de los ciberdelincuentes a todo tipo de empresas.

Volviendo al tema del teletrabajo, ¿qué opinión le merece? ¿Piensa que ha llegado para quedarse?

Si, por supuesto, creo que el teletrabajo ha llegado para quedarse en nuestro país. La crisis sanitaria que estamos viviendo ha provocado que, por necesidad, muchas empresas hayan puesto en marcha esta forma de trabajo en remoto. Sin embargo, deben igualmente concienciarse sobre la necesidad de implantar un teletrabajo seguro y desde cualquier lugar para que se consolide, independientemente de que suframos o no una crisis. En otros países, el teletrabajo se realiza desde hace años y desde cualquier parte, sea desde casa, un cibercafé o desde una parada de autobús y por eso ya contamos con la tecnología que permite realizar un teletrabajo Seguro. No podemos olvidar que los efectos de un ataque cibernético pueden ser devastadores para muchas empresas y, dependiendo del sector, pueden abarcar desde pérdidas económicas, reputacionales, de propiedad intelectual o documental hasta ataques personales o contra infraestructuras críticas como el agua, la electricidad o el transporte, causando gravísimos problemas. Por eso es vital para la continuidad de un negocio que se apliquen las medidas de seguridad adecuadas.

Thycotic aterrizó en España en el año 2018. ¿Qué evolución ha seguido la compañía en estos dos años en nuestro país?

Desde su llegada a España en 2018, la compañía se ha consolidado como la empresa de mayor crecimiento del sector de la gestión de accesos privilegiados en nuestro país y el Sur de Europa, con un crecimiento de tres dígitos en el último año. Además, ha establecido en España su Hub de desarrollo de negocio y da soporte a todos los países del sur de Europa. De esta forma, en apenas un año y medio, Thycotic ha aumentado su número de trabajadores en nuestro país y espera incrementarlo en un 20% el próximo año. Para conseguirlo, Thycotic ha llevado a cabo una estrategia basada en el desarrollo de la relación con sus partners y clientes, a través de la confianza y la seguridad, ofreciendo un valor añadido al mercado emergente de la tecnología PAM o de gestión de accesos privilegiados, para todos los segmentos del mercado.

¿Cuáles son las principales amenazas a las que tienen que hacer frente las empresas en el panorama actual?

Un estudio reciente de Gartner afirma que el acceso privilegiado es ahora la máxima prioridad en materia de seguridad. Además, Forrester estima que las cuentas privilegiadas están involucradas en el 80% de las brechas de seguridad. Aunque, en casi todos los incidentes existe algún abuso del acceso privilegiado. La gestión del Acceso Privilegiado (PAM) es ahora una prioridad para todo tipo de organizaciones donde el principio de gobernanza de Acceso Privilegiado y el mínimo privilegio deben ser la piedra angular de cualquier estrategia de ciberseguridad. Esto se debe a que las cuentas privilegiadas tienen acceso a un amplio abanico de información crítica y, por tanto, son una vía de entrada para llegar a las capacidades e información más valiosas de una compañía. En los últimos años, los cibercriminales han estado en el punto de mira por comprometer las cuentas de acceso privilegiadas asociadas a proveedores. Pero ahora, en lugar de apuntar solo a una empresa, los cibercriminales se centran en proveedores con muchos y muy diferentes tipos de clientes, como los servicios cloud y las plataformas de pago.

¿Cree que la industria está preparada para estos ataques? En este sentido, ¿cómo situaría a España en comparación con otros países de nuestro entorno?

España es un mercado maduro en el sector de la gestión de acceso a cuentas con privilegios, no muy diferente del resto de países de nuestro entorno. De hecho, ya hay empresas que están desplegando esta tecnología PAM, pero en general todas son conscientes de su importancia. Hace años eran los propios fabricantes de las soluciones las que debían explicar a las empresas la importancia de implantar este tipo de medidas, pero esto ya no es necesario y en la actualidad son los CISOs los que, conscientes de su importancia y necesidad, la demandan.

Para finalizar, y como expertos en las últimas tecnologías de ciberseguridad, ¿cuáles serán las principales tendencias de futuro? ¿A qué nuevos retos se enfrenta el sector provocados por la crisis de la COVID-19?

Tradicionalmente, se han definido las cuentas privilegiadas como las cuentas de los administradores para acceder a datos y aplicaciones críticos. Pero, las nuevas prácticas, el desarrollo ágil de software y la transformación digital han provocado que las cuentas privilegiadas sean más numerosas y generalizadas. Hoy encontramos identidades privilegiadas en todas las áreas de negocio. Identidades que acceden a información crítica, confidencial y de gran impacto en el negocio de la organización y que, para reducir el riesgo de secuestro o uso fraudulento de esas identidades privilegiadas o para mantener un estricto cumplimiento normativo dentro de una organización, se vuelven esenciales y requieren y requerirán de una política de gobierno y gestión de las mismas.

Según Carlos Ferro, "el teletrabajo ha llegado para quedarse en nuestro país"

De la misma forma que la crisis de la COVID-19 ha afectado o acelerado muchos de los proyectos de digitalización y gestión de la información, la ciberseguridad también debe enfrentar nuevos retos. El trabajo remoto es uno de ellos, no sólo por la nueva forma de interactuar en remoto, sino también por los cambios de comportamiento de los actores, que nos obligan a revisar muchos de sus procesos. Hemos trabajado con compañías que han tenido que redefinir las políticas de control de los endpoints y de las aplicaciones para mantener la seguridad, pero con flexibilidad para el empleado y en un entorno de trabajo diferente.

La pandemia también ha llevado a un aumento en los intentos de ataques, por lo que asegurar el acceso a la información crítica y, especialmente, el acceso de usuarios privilegiados es, a día de hoy, imprescindible, ya que son el principal vector de los ataques.