Prueba de producto: Stormshield Breach Fighter

Stormshield Breach Fighter combina la potencia de Stormshield Network Security con las técnicas de 'sandboxing', las tecnologías cloud y la seguridad multicapa colaborativa para ofrecer una solución de protección adicional que complementa a las soluciones clásicas integradas en las soluciones SNS de firewall y antivirus.

Stormshield es una empresa especializada en soluciones de seguridad dentro de tres áreas bien definidas: seguridad de datos, seguridad de redes y seguridad a nivel de endpoint. Dependiendo del tipo de compañía y su tamaño, existen soluciones apropiadas para cada necesidad adaptadas a diferentes presupuestos y despliegues.

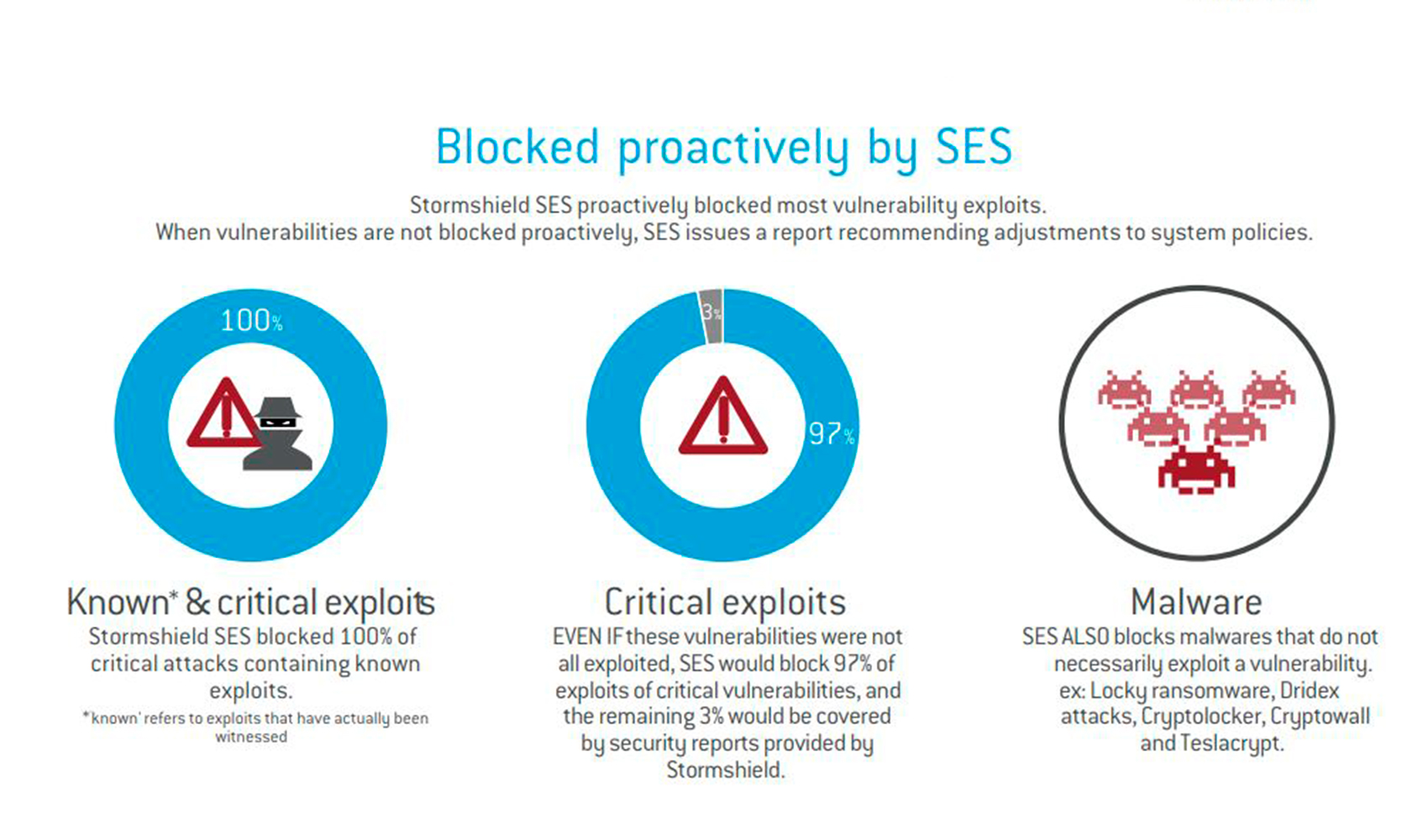

Desde una perspectiva sumamente profesional, la compañía se dedica a pensar en las formas óptimas de hacer que una empresa y sus equipos y empleados trabajen y desarrollen sus negocios sin tener que preocuparse por la seguridad más allá de lo mínimo inevitables. Los appliances-firewall dentro de SNS (Stormshield Network Security) ofrecen seguridad a nivel de firewall tanto para grandes empresas como para las medianas y pequeñas. Y las soluciones SES (Stormshield Network Security) ofrecen una completa protección predictiva y basada en comportamiento de las aplicaciones y servicios capaces de identificar posibles amenazas incluso antes de que sean identificadas por software antivirus.

Las soluciones SNS, en concreto, incluyen el motor de análisis antivirus de Kaspersky, un motor eficiente y óptimo, líder en soluciones antivirus, pero en los últimos tiempos se está viendo que las soluciones basadas en firmas no siempre son efectivas ante malware que aprovecha cualquier resquicio para instalarse en los equipos, quedarse latente y ocultarse bajo la apariencia de aplicaciones y servicios 'legales' para realizar tareas tales como ataques DDoS, robo de identidad o datos personales, o de tipo ransomware.

Las soluciones SES (Stormshield Network Security) ofrecen una completa protección predictiva y basada en comportamientos.

El nuevo malware

Estas nuevas formas de ciberamenazas precisan de soluciones capaces de identificarlas a partir de su comportamiento, el consumo de recursos o la solicitud de acceso a otros servicios y aplicaciones. Las firmas ya no valen, más que nada porque en ocasiones las amenazas se valen de aplicaciones legales para realizar su 'trabajo', activando keyloggers, o interceptando el tráfico de red incluyendo contraseñas, datos financieros o personales.

Hay tipos de malware que son capaces de tomar el control sobre ciertas aplicaciones 'buenas', por lo que los programas tradicionales antivirus y sistemas de seguridad clásicos directamente lo ignorarán. Las contramedidas contemplan sistemas de detección heurísticos y basados en comportamiento. Y, de hecho, Stormshield cuenta con una solución de este tipo, para su uso en sistemas endpoint en los equipos cliente. Concretamente, Stormshield Endpoint Security (SES), que es capaz de detectar comportamientos anómalos, alertando y previniendo a los usuarios y administradores IT acerca de este tipo de posibles amenazas.

Un paso más allá

Stormshield Breach Fighter va un paso más allá y combina la potencia del SES con las técnicas de Sandboxing, las tecnologías cloud y la seguridad multicapa colaborativa para ofrecer una solución de protección adicional que complementa a las soluciones clásicas integradas en las soluciones SNS de firewall y antivirus combinadas.

Básicamente, Breach Fighter es un Stormshield Endpoint Security que funciona en la nube contra las amenazas potenciales que se 'capturan' en la solución perimetral SNS y se llevan a un entono 'sandboxing' que se ejecuta de un modo completamente aislado e inocuo en los servidores que Stormshield tiene en Europa.

Es una solución elegante y efectiva, que cuenta con la ventaja añadida de contar con la 'experiencia colaborativa' de los cientos de miles de dispositivos de seguridad instalados por Stormshield. Cuando uno de estos equipos intercepta un posible malware, automáticamente se ponen en alerta todos los dispositivos clientes de Stormshield, de modo que ya no hará falta llevar a esa potencial amenaza al entorno sandboxing y se parará antes de que cause daño alguno en los equipos de los clientes.

Stormshield Breach Fighter funciona en la nube contra las amenazas potenciales que se 'capturan' en la solución perimetral SNS y se llevan a un entono 'sandboxing'.

Cómo funciona

Los requisitos fundamentales para integrar Breach Fighter en el arsenal de soluciones de seguridad de una empresa son básicamente dos: disponer de un equipo SNS de tipo appliance de seguridad de Stormshield, ya sea uno para pyme o para gran empresa o mediana, y disponer de la licencia correspondiente para activar el sandboxing en la nube.

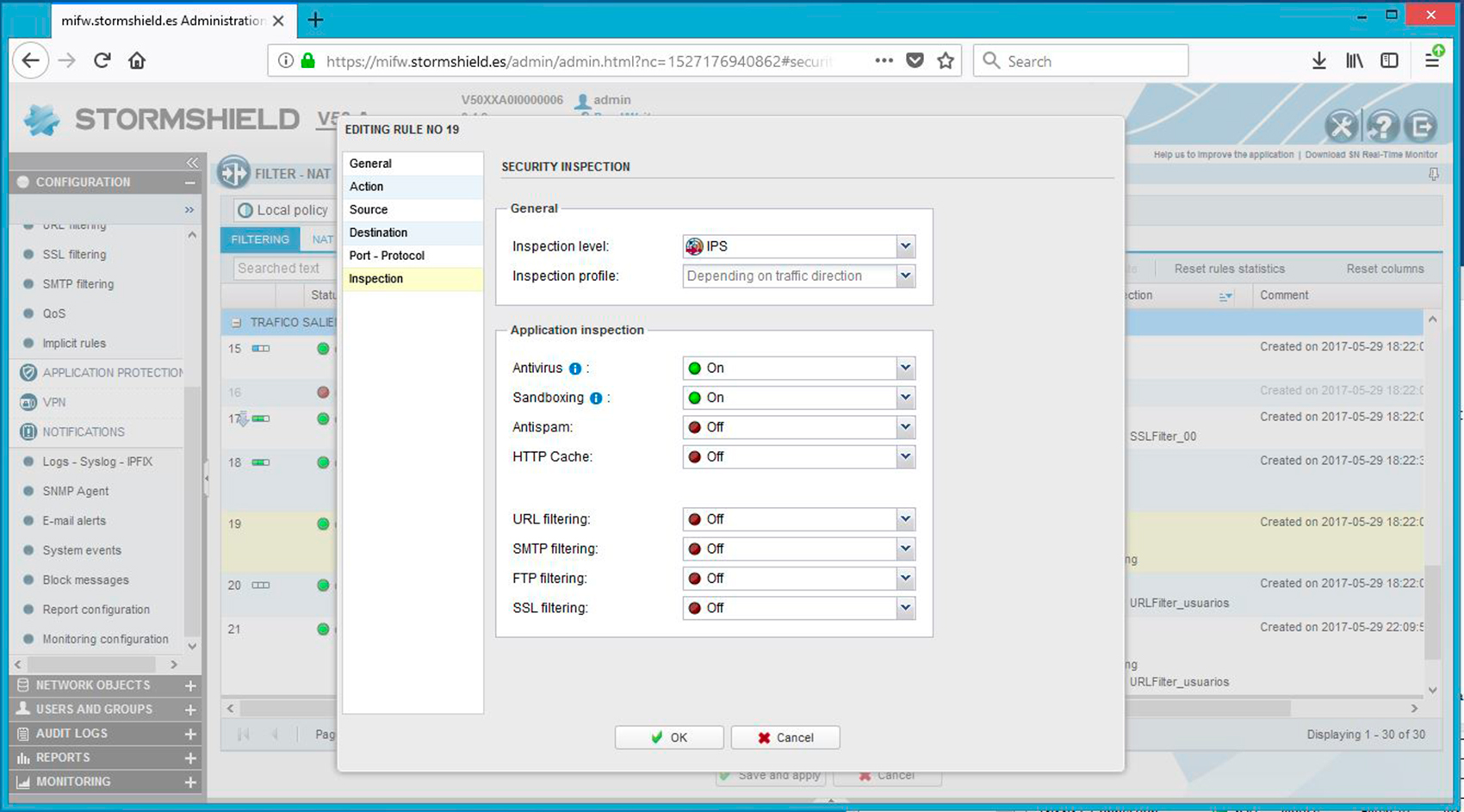

En las opciones de configuración del dispositivo appliance o los dispositivos appliance para protección perimetral de toda la red o de segmentos de esta, se puede activar Breach Fighter de modo que el tráfico de red que pase por estos dispositivos appliances se analizará en tiempo real. Estos dispositivos pueden 'abrir' los contenidos encriptados, analizara el tráfico web seguro y los archivos, datos y binarios que entran y salen de la red corporativa en busca de amenazas.

Primero se analizan a través de las soluciones tradicionales antivirus a partir de la solución de Kaspersky de los equipos SNS. Si se detecta un virus, se procesa con el antivirus, Pero si pasa este primer corte, se analiza a través de la solución de sandboxing. Existen listas blancas y negras de aplicaciones, y múltiples opciones para acotar de forma precisa qué archivos y tráfico de Internet se va a analizar y procesar.

Los candidatos potenciales a ser malware se llevan a la nube para pasar por un proceso de comparación con amenazas detectadas por los usuarios de Stormshield que usan Breach Fighter (la parte colaborativa). En caso de que se necesite un análisis más detenido, se lleva al entorno sandboxing donde se trata como si estuviera en un entorno real de producción, con un SES funcionando a modo de 'escrutiñador' de comportamiento para detectar si trata de acceder a datos, aplicaciones o servicios que no le corresponderían, por ejemplo.

Es un proceso que requiere de cierto tiempo, por lo que hay una ventana temporal en la que, potencialmente, el usuario se expone a ser víctima de un ataque. Pero es un tiempo mínimo, y que, además, no afectará a otros usuarios, ya que en pocos minutos podrán tener información detallada acerca de la nueva amenaza que se interceptará en lo sucesivo, en los equipos que dependan de las soluciones de seguridad de Stormshield, sin necesidad de pasar al entorno de 'sandboxing'.

Los candidatos potenciales a ser malware se llevan a la nube para pasar por un proceso de comparación con amenazas detectadas por los usuarios de Stormshield que usan Breach Fighter.

Simple, pero con miga

El esquema de funcionamiento es simple, pero tiene un grado de complejidad que se detecta durante la prueba real del producto. En esta fase, el organigrama encaja a la perfección y cumple con su cometido de un modo elegante y efectivo. Eso sí, la puesta a punto de la solución pasa por configurar de un modo detallado y ordenador las opciones de configuración del appliance SNS para que se analice el tráfico de un modo óptimo, preferiblemente estableciendo reglas, segmentando a los usuarios, gestionando privilegios o definiendo grupos de usuarios dentro de la red.

El estudio de los logs de actividad es otro componente que requiere de un trabajo sistemático y detallado, especialmente en los primeros días o semanas tras el despliegue de la solución. Una vez establecidas las directrices generales, el funcionamiento de la solución debería ser capaz de filtrar porcentajes de malware no basado en firmas de más del 97% con el 3% restante sujeto a avisos y a alertas que, en buena lid, deberían evitar que se produjesen situaciones críticas.

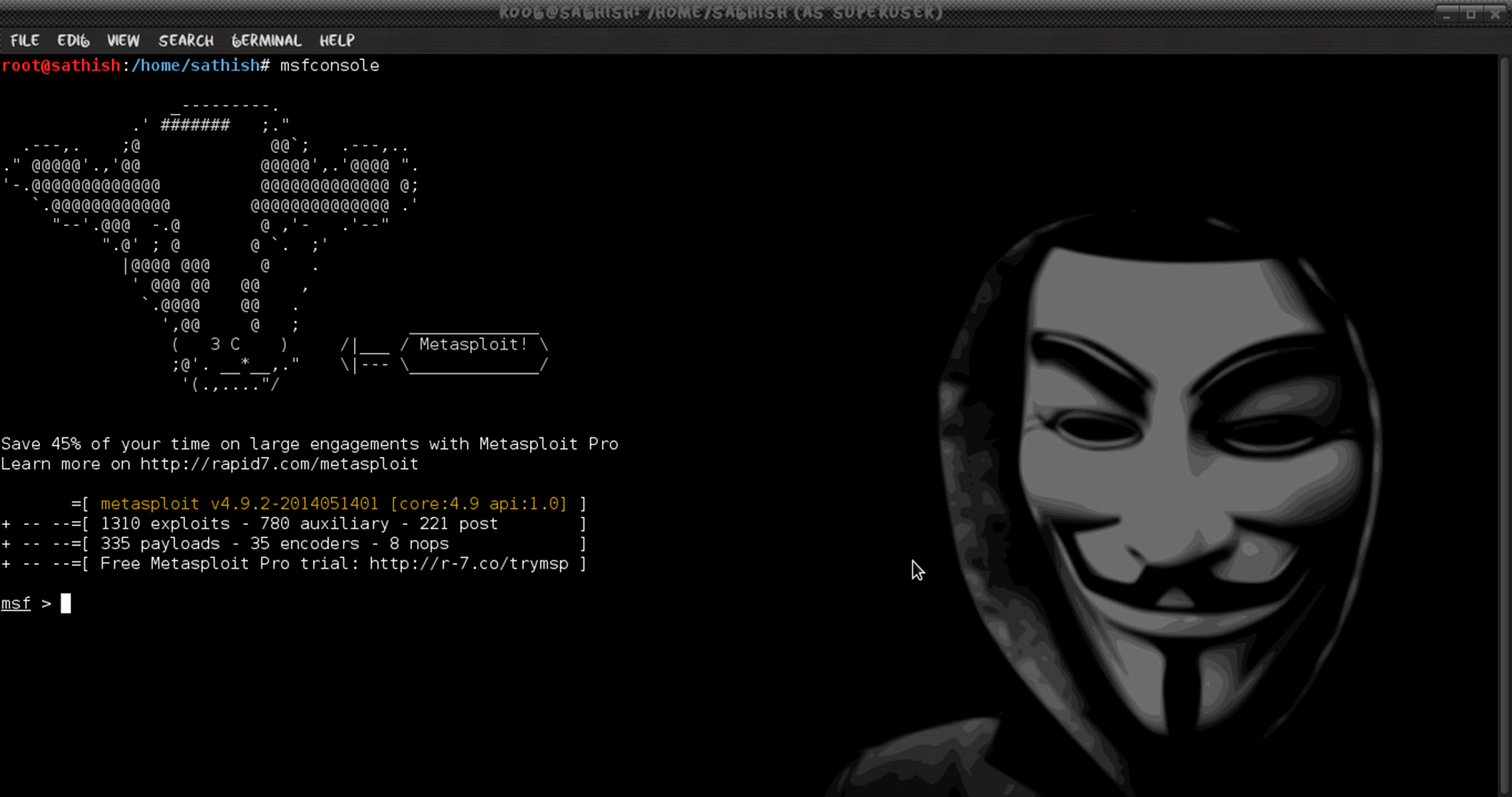

Las ventajas del sandboxing y el análisis del comportamiento del sistema, frente al uso de soluciones tradicionales son múltiples. Una de ellas es la posibilidad de detectar el uso de exploits para hackear un sistema. Los exploits no se detectan por los antivirus al usar vulnerabilidades de aplicaciones perfectamente legales. Mediante el uso de estos exploits, se puede conseguir incluso acceso remoto a un sistema sin que, aparentemente, haya nada que sea anormal.

Usando un sistema de sandboxing como Breach Fighter, se pueden detectar esos comportamientos, como, por ejemplo, que una aplicación aparentemente inocua como Notepad, solicite permisos que no debería solicitar, o que se cambien los privilegios de uso de un servicio o aplicación.

Breach Fighter en el caso de que haya una amenaza, alertará o bloqueará directamente dependiendo de la configuración que hayamos definido.

Breach Fighter, con una comunidad formada por 150.000 equipos de Stormshield, analiza tráfico de navegación web, correo, analiza protocolos de ficheros etcétera. El tráfico FTP, SMTP, HTTP, POP3 o https se procesa convenientemente. Los firewalls se configuran como un 'Man in the middle' y abre los archivos encriptados. Los centros de datos de Breach Fighter están en Europa y cumplen con la GDPR. Los datos son cifrados y tras el 'sandboxing' se eliminan manteniendo únicamente los hashes necesarios para identificar posteriormente una amenaza.

Breach Fighter, además, no impacta en el comportamiento de la red que ya esté configurada y desplegada. Se trata de un complemento para las soluciones de seguridad 'tradicionales' que ya estén operativas. Si estas soluciones están bien dimensionadas, Breach Fighter no supone una carga adicional para la red.

Las pruebas realizadas pasaron por la simulación de un ataque usando un exploit desde una plataforma popular entre los hackers profesionales como es Kali Linux, a través de metaexploit, una colección de exploits listos para usar, con los que es posible atacar sistemas de un modo bastante inmediato usando vulnerabilidades de todo tipo.

El sistema funcionó detectando la vulnerabilidad en el entorno de sandboxing una vez que el análisis antivirus y la detección de intrusiones del SNS fueron incapaces de detectar anomalía alguna en el tráfico web y de correo. Breach Fighter en el caso de que haya una amenaza, alertará o bloqueará directamente dependiendo de la configuración que hayamos definido.

Es un nivel adicional de seguridad sumamente interesante para mantener una red segura incluso contra amenazas indetectables por los firewalls y los antivirus.

Características de Breach Fighter

-Extiende el ámbito de las soluciones de seguridad tradicionales basadas en reglas y firmas

Breach Fighter se instala dentro de las opciones de los equipos SNS ya instalados en una empresa, sea pequeña, mediana o grande. Al instalarse, el proceso de detección de malware y amenazas se completa con la dimensión multi capa que se deriva del análisis de comportamiento de servicios, procesos y aplicaciones en un entorno de sandboxing en la nube y del conocimiento colaborativo proveniente de la comunidad de usuarios de Stormshield.

- Protección multi capa

Si un equipo detecta una vulnerabilidad de tipo zero-day, el aprovechamiento ilícito de un exploit que ni hubiera sido documentado o cualquier otro comportamiento anómalo identificado y alertado por SES a partir del análisis en la nube en un entorno de sandboxing, se inmuniza a toda la comunidad que en lo sucesivo será capaz de bloquear esta vulnerabilidad de forma inmediata.

-Servicio cloud seguro y confiable

Los centros de datos de Stormshield están en Europa, cumplen con la GDPR y no guardan información sensible en ningún caso.

-Integración sencilla

La integración de Breach Fighter se lleva a cabo con un clic en el appliance SNS de Stormshield. Lo único que se añade es un nivel adicional de análisis del tráfico que prácticamente en su totalidad se lleva a cabo en la nube de Stormshield. La configuración adicional y la creación de reglas concretas dependiendo de los usuarios, sus privilegios o roles en la empresa es más laboriosa, desde luego, pero este apartado entra dentro de la configuración y puesta a punto de la solución SNS perimetral.

-Alertas, informes y logs

La actividad de los trabajos de análisis se documenta de un modo completo en forma de alertas, informes y completos logs a partir de los cuales es posible auditar posibles amenazas y detectar de un vistazo anomalías en el comportamiento de los sistemas y procesos involucrados en un exploit, un ransomware o cualquier otro tipo de actividad ilícita. La efectividad no es nunca del 100%, pero si hablamos de una ratio de detección de más de 99%.